Accueil > Masse critique > Hacktivisme/activisme

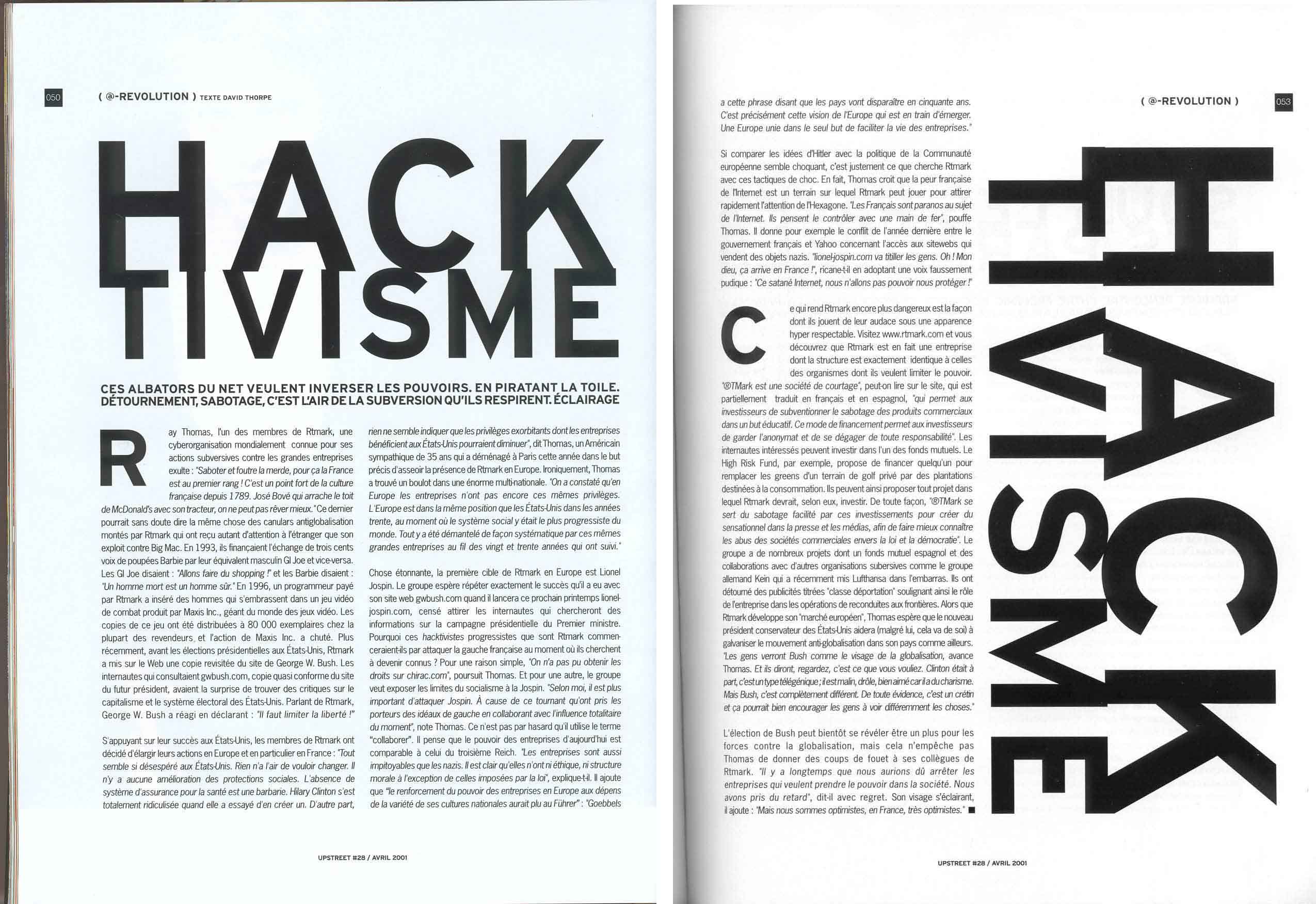

Hacktivisme/activisme

Dernier ajout : 22 août 2013.

-

Comment devenir un hacker ? - How To Become A Hacker / Eric Steven Raymond

31 mai 2012, par Eric Steven RaymondS’il est une question qui revient souvent sur le Web, c’est bien celle-là : comment devient-on hacker ? Et d’abord, qu’est-ce exactement qu’un hacker ? Loin des argumentaires racoleurs de sociétés commerciales ou des propos impropres de médias généralistes, ce document apporte une réponse concrète et détaillée au niveau technique, mais également culturel voire politique. Initié fin 1997, il fait partie des (...) -

Une brève histoire des hackers - Eric Steven Raymond

28 mai 2012, par Eric Steven Raymond1. Prologue : les Vrais Programmeurs Au commencement, il y avait les Vrais Programmeurs NdT : certaines traductions choisissent de rendre cette note humoristique par le mot « les Véritables ». . Ce n’est pas le nom qu’ils se donnaient. Ils ne considéraient pas être des « hackers », non plus, ou quoi que ce soit en particulier ; le sobriquet « Vrai Programmeur » n’a pas vu le jour avant 1980. Mais à (...) -

Anonymous : du Lulz à l’Action Collective - Un essai de Biella Coleman

24 mai 2012, par Biella ColemanPris dans son ensemble, le concept d’Anonymous désigne une réalité vaste et complexe ; ce nom prend actuellement tout son sens dans un monde dans lequel son rôle est de coordonner une série d’initiatives décousues, lesquelles vont du trolling aux revendications politiques. Au départ, cette appellation était utilisée en vue de coordonner les facéties de cybernautes sur ce grand terrain de jeu qu’est le (...) -

Utopie du Plagiat, Hypertextualité et Production Culturelle Électronique

21 mai 2012, par Critical Art EnsembleDans le monde de la culture, le plagiat a toujours été considéré comme un mal. On l’assimile généralement au vol ; ceux qui n’ont pas de talent dérobent la langue, les idées et les images pour s’enrichir ou pour servir leur gloire personnelle. Mais, comme nombre de mythologies, celle du plagiat est facilement réversible. Ne devrait-on pas plutôt suspecter ceux qui soutiennent la législation de la (...) -

Un manifeste modern du cyberspace - A modern manifest of cyberspace / CCC

21 mai 2012, par Chaos Computer ClubLe groupe allemand CCC veut créer un nouveau réseau en se basant sur un réseau de satellites amateurs en orbite basse avec des récepteurs terrestres financés par des particuliers. Ce projet nommé « Hackerspace Global Grid » pourrait ainsi permettre de créer un Internet incensurable. Déjà en 1999, trois universitaires américains avaient créé un logiciel nommé Freenet. Un programme en open source (...) -

Les curieuses origines de l’hacktivisme politique /The Curious Origins of Political Hacktivism - Julian Assange

14 mai 2012, par Julian AssangeL’hacktivisme réel est au moins aussi vieux que le mois d’octobre 1989, lorsque le Département américain de l’Énergie et la NASA ont été pénétré par le ver informatique WANK. Ce ver était le deuxième à avoir été libéré, mais sa provenance semblait différente son ancêtre. Car voyez-vous, un premier ver avait été découvert au sein de la National Security Agency par le cryptographe en chef Robert Morris. Ce ver (...) -

Cyborg Manifesto - un manifeste cyborg

10 mai 2012, par Donna J. HarawayDonna Haraway emploie la métaphore du cyborg pour expliquer que les contradictions fondamentales de la théorie féministe et identitaire devraient être conjointes au lieu d’être résolues, ainsi que la machine et l’organique dans les cyborgs. L’idée de cyborg déconstruit les binarismes de maîtrise et manque de maîtrise du corps, objet et sujet, nature et culture, dans un sens qui soit utile à la pensée (...) -

Un Manifeste Cyberpunk - Le cyberpunk manifesto de Christian As. Kirtchev

7 mai 2012, par Christian As. KirtchevLe « Cyberpunk Manifesto », de Christian As. Kirtchev (1997), en plus de reprendre les thèmes de transactions anonymes, liberté totale de circulation des informations, s’amuse à décrire le mode de vie des cyberpunks et des hacktivistes du net, confirmant leur isolement et leur insociabilité. Le cyberpunk des années 1990 semble alors radicalement inadapté à son époque, écartelé entre sa référence à un (...) -

Manifeste Crypto-Anarchiste

4 mai 2012, par Timothy C. MayTim May fut un important contributeur de la mailing-list Cypherpunks et écrivit beaucoup sur la cryptographie et la confidentialité dans les années 1990. Il écrivit un manifeste Cypherpunk : the Cyphernomicon dont l’essai True Nyms and Crypto Anarchy connu une certaine popularité. Son essai, est, comme son nom l’indique, une déclaration d’orientation libertaire, souhaitant attirer l’attention des (...) -

“Become the media !”

30 avril 2012, par Dr No« l’ éthique hacker », l’utopie cyberpunk et les expérimentations cyberculturelles, les trouvailles de l’ « hacktivisme » électronique et de l’ « Internet militant », du mouvement des logiciels libres, l’Open Source, l’Open Publishing, le P2P, le Wi-Fi, les média-tactiques alternatives, collaboratives et communautaires elles-mêmes, c’est-à-dire en somme toutes ces « pratiques moléculaires alternatives » que (...)

Dernières brèves

- 19 avril 2023 – EXPOSITION MARC FELD : BRUISSEMENTS

EXPOSITION DU 2 AU 14 MAI 2023 ICONOCLASTES GALLERIE 20, RUE DANIELLE CASANOVA PARIS II VERNISSAGE LE 4 MAI 2023 À PARTIR (...)

- 24 août 2018 – Who’s Will — portraits de Shakespeare (3-30 septembre à Paris)

Vernissage le jeudi 6 septembre 2018 à 19h Du 3 au 30 septembre à la Belle Hortense (31 rue Vieille du Temple, Paris 4e) (...)

- 24 février 2018 – 28 février : Quelle place pour les paysans résistants à l’heure du Salon de l’Agriculture ?

Bande annonce Trait de vie from Grenier d'images on Vimeo.

< | >

Derniers commentaires

- 7 août 2020 – Nice post guys !

- 5 juillet 2020 – SUPERBE !

- 9 octobre 2019 – pour les textes en japonais contacter la poète Shizue Ogawa à (...)

- 5 octobre 2019 – Bonjour, Est-il possible d’avoir le texte original en japonais de l’arbre (...)

- 28 mai 2019 – Nouvel link pour l’audiolivre : http://www.bibliboom.com/pages/titres/la-croisade

À la une

-

Kenneth White et la Revue des Ressources

27 septembre 2023, par Régis Poulet -

« Dans le style blanc volant »

27 septembre 2023, par Régis Poulet -

Deux poètes chamans : Ted Hughes et Kenneth White

6 novembre 2022, par Michèle Duclos

La Revue des Ressources - Accueil

Revue électronique culturelle pluridisciplinaire (littérature, arts & idées) - En savoir plus…- Contacts

- Mentions légales

- Ours

- Utilisation des articles et droits d’auteurs

- Inscrivez-vous à la Lettre électronique de la RdR (Envoyez un mail vide, sans objet ni contenu)

© la revue des ressources : Sauf mention particulière |

|

Contact |

Plan du site |

|

Contact |

Plan du site |

RSS 2.0 | La Revue des Ressources sur

RSS 2.0 | La Revue des Ressources sur

&

&

&

&

La Revue des Ressources

La Revue des Ressources